My file server¶

| 知识整理 |

|---|

| smb利用 |

| ftp利用 |

| 写入ssh公钥 |

内核提权CVE-2016-5195 |

usershell¶

目标IP:192.168.205.145

服务探测

21/tcp open ftp

22/tcp open ssh

80/tcp open http

111/tcp open rpcbind

445/tcp open microsoft-ds

2049/tcp open nfs

2121/tcp open ccproxy-ftp

对web服务进行目录扫描,发现readme.txt提供了一个密码rootroot1

fscan漏洞扫描

[*] WebTitle: http://192.168.205.145 code:200 len:174 title:My File Server

[*] 192.168.205.145 (Windows 6.1)

[+] ftp://192.168.205.145:21:anonymous

[->]pub

ftp可以匿名访问,nfs也可以访问,但是没发现有用的信息

smbclient -L 192.168.205.145

--------- ---- -------

print$ Disk Printer Drivers

smbdata Disk smbdata

smbuser Disk smbuser

IPC$ IPC IPC Service (Samba 4.9.1)

可以得到一个用户名smbuser,尝试使用rootroot1登录ftp服务器,pwd获得当前目录/home/smbuser,写入ssh公钥登录

authorized_keys的权限应为600,.ssh目录的权限应为700,连接ssh成功

rootshell¶

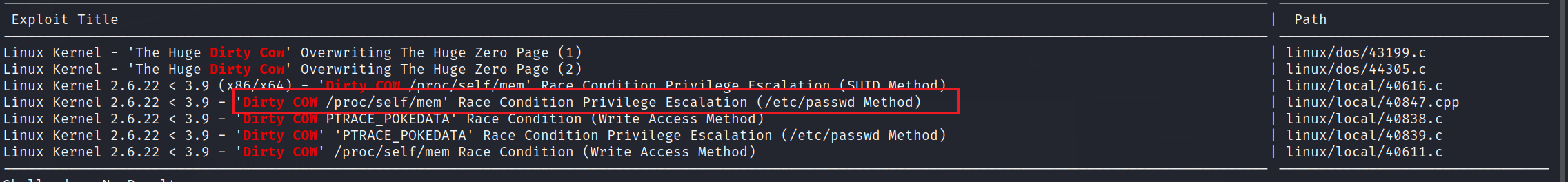

枚举并未发现可利用的点,尝试内核提权

上传exp源文件,编译执行,成功getshell